Epost og nettsider

Epost og nettsider

av Ole Petter den 29. januar 2020

Sist oppdatert: 30 januar, 2020 kl 16:24Contents

Epost

Dagens teknologi for å sende epost ble utviklet på 1970-tallet, og er i dag standard for sending og mottakelse av eposter. Teknologien som brukes kalles SMPT eller Simple Mail Transfer Protocol.

Siden epost-teknologien er blitt standardisert kan e-post-servere og klienter kommunisere sammen, selv om de er utviklet av forskjellige aktører.

Forfalskning

Epostforfalskning er enkelt å gjennomføre, alt man trenger er å endre avsender-eposten gjennom noen få kommandoer i kommandolinjen. Dette kalles for «mail spoofing».

Folk flest er ikke klar over hvor enkelt det er å forfalske avsender av eposter, og har derfor stor tillit til at avsender er den de utgir seg for å være. Det er derfor strenge regler som skal forhindre forfalskning av epostadresse

Epost og svindel

Klassisk epost-svindel bruker social engineering til å få mottaker til å trykke på en lenke til en side hvor man må skrive inn informasjon. Dette kan være kontoopplysninger, passord og brukernavn, eller overføring av en viss sum penger.

Et stort problem med eposter er den enorme mengden søppelpost som sendes ut.

Sporing

I enkelte tilfeller ønsker bakmenn å spore hvem som leser eposten de sender, når den leses, og hvor leseren befinner seg.

Ved å gi hver utsendt epost en lenke som er unik for hver mottaker, kan svindlerene lese ut av loggene på webserveren når nettsiden ble besøkt, og hvilken IP-adresse som etterspurte den. Dette kan brukes til å finne posisjonen til brukeren som leste eposten.

En annen metode er å legge inn en referanse til et bilde, som ikke blir en del av eposten. Bildet som åpnes hentes fra en webserver og bakmennene kan på samme måte lese av når og hvor bildet ble hentet ut, uten at brukeren må trykke på en lenke.

Nyere epostklienter har funksjoner for å hindre bruk av sporing, og brukeren må godkjenne nedlasting av eksterne bilder, og inkluderingen av lenker som minner om sporing, genererer advarsler.

For å omgå dette, bruker bakmennene social engineering til å få brukeren til å aktivt trykke på lenker og godkjenne nedlasting av bilder. En teknikk er å utgi seg for å være en bekjent eller en venn, slik at brukeren er mer tilbøyelig til å ignorere sikkerhetsadvarsler.

Avlytting

Epost i sin opprinnelige form har ikke noen innebygde mekanismer som forhindrer avlytting, og ofte går epostmeldingene i klartekst fra avsender til mottaker. Innholdet kan da avleses av uvedkommende i epostklienten eller i mellomledd som transporterer eposten.

Epostklienter

Selv om en epost krypteres under overføring, vil den vises i lesbar form i hver ende av utvekslingen. Selv om man selv har god sikkerhet i sin epostklient, er det ikke sikkert at sikkerheten i andre enden er tilfredsstillende.

Epostklienten kan bli avlyttet av skadevare som er installert på maskinen uten at brukeren er klar over det. Dersom epostklienten er en nettjeneste, kan ulike utvidelser inneholde skadevare som avlytter innholdet. Nettjenester er også utsatt for phishing-forsøk og diverse former for passord-knekking og forsøk på tilgang til brukerkontoen.

Eposter lagres i en postkasse hos tjenesteleverandøren siden brukeren ikke har datamaskinen på kontinuerlig. Denne postkassen kan være utsatt for passordknekking og phishing-forsøk.

Mellomledd

Epostservere er også utsatt for angrep utenfra, og epostservere er også utsatt for hacking. En epost er gjerne innom flere epostservere før den mottas i andre enden, og hvis en av serverne er utsatt for angrep, er det nok til at informasjon i en epost kan bli stjålet.

Meldinger som er lagret lokalt på en maskin kan også avlyttes. Spionvare som er installert på en lokal datamaskin uten brukerens viten, kan stjele informasjonen i eposter. Nettverksutstyret kan også bli hacket.

Kryptering

Kryptering betyr at innhold blir kodet og uleselig, og kan kun dekodes av riktig verktøy. Kryptering av eposter løser en del problemer knyttet til avlytting og modifisering.

Kryptering av delstrekninger

Ende til ende kryptering

Ende til ende-kryptering betyr at avsender og mottaker må installere en krypteringsform med tilhørende nøkkel. Mottaker og avsender er de eneste som kan lese meldingen som utveksles.

Signering

Signering gjør at det ikke er mulig å forfalske epost-adresser. Ved ende til ende kryptering kan man unngå forfalskning av avsenderadresser, siden avsenderen er den eneste som er i stand til å kryptere meldingen.

Problemet med signering av epostadresser er at man ofte får eposter av ukjente. I dag finnes det ikke noe veletablert og trygt system for å finne en ukjent avsenders offentlige krypteringsnøkkel.

Hvem mottar eposten?

En vanlig feil når man sender epost er å glemme å fylle ut rett mottakeradresse, siden man gjerne bruker autofullfør. Det er da enkelt å sende til feil mottaker, hvis forslaget til mottaker ligner på den man faktisk skal sende eposten til, men ikke dobbeltsjekker.

Siden man gjerne har hundrevis av kontakter, er sannsynligheten stor for at flere kontakter har lignende adresse. Derfor kan det være lett å sende eposten til feil person hvis man er litt for kjapp på avtrekkeren.

Nettsider

På internett finnes det en enorm mengde nettsider og domener, og enda flere brukere. Det er over en milliard domenenavn registrert på verdensbasis, og det er estimert av tre ganger så mange personer bruker internett jevnlig.

Med en så stor brukerbase, er det et enormt marked for svindel, siden det er vanskelig for myndigheter å kontrollere alle disse nettsidene og brukerne. Et annet stort problem er at folk flest ikke er klar over hvordan nettsvindel fungerer, og for kyndige personer er det ganske lett å utnytte dette.

Nettsvindel

Nettsidekopier

En utbredt form for nettsvindel er å lage falske utgaver av legitime nettsider. Siden kildekoden kan avleses i nettleseren, er det ganske lett for avanserte brukere å kopiere innholdet på en ny side med et lignende domene.

Dette kan utnyttes til å stjele informasjon fra brukere, alt fra innloggingsinformasjon til bankkortinformasjon kan stjeles fra uvitende personer.

Phishing-nettsider

Den vanligste formen for phishing-nettsider stjeler sensitiv informasjon fra brukeren gjennom et skjema som brukeren må fylle ut. Brukeren tror at dette skjemaet sendes til rett mottaker slik som nettbanken eller facebook, men i virkeligheten sendes informasjonen som blir utfylt til en svindler som kan bruke informasjonen til personlig vinning.

For at en phishing-svindel skal lykkes, må to kriterier oppfylles. For det første må brukeren være overbevist om at nettsiden er ekte, og for det andre må brukeren bli videresendt til denne nettsiden.

En metode for å få brukeren til sin nettside er å kontakte offeret på epost, sosiale medier eller nettprat-tjenester, og gi personen en lenke. Så må personen overbevises til å trykke på lenken gjennom social engineering.

En annen metode er å bruke et populært domene, og endre en bokstav, plassere lenker til sidenpå troverdige steder, eller oppnå høy rangering på søkemotorer slik at man dukker høyt opp i søk.

Den enkleste metoden for å avsløre en phishing-nettside er å lese nettadressen. Et eksempel er «faecbook.com» eller «googel.com». Typiske phishing-nettsteder har i tillegg ikke alltid en «https»-tilkobling, altså en kryptert kobling. Legitime nettsider har som regel alltid en sikker tilkobling.

En subvariant av phishing er «pharming». Man blir da i det skjulte videresendt til en annen webside en man hadde tenkt å besøke, og nettsiden man blir sendt til er ofte svært lik den man egentlig ville besøke.

For å oppnå en slik videresending kan hackere bruke ondsinnet kode på den opprinnelige nettsiden, og man blir da automatisk videresendt til siden hackeren vil at du skal sendes til.

Skadevare hos brukeren kan også gjøre at nettleseren sender brukeren til andre nettadresser enn brukeren tastet inn.

Stjeling av informasjon

Flere legitime nettjenester krever at man fyller ut personlig informasjon for å få tilgang til innholdet. Det er da et stort marked for diverse illegitime nettsider laget av svindlere som også bruker denne teknologien, ikke nødvendigvis for å begrense tilgang for uvedkommende, men for å stjele den utfylte informasjonen, som de da videreselger eller misbruker.

Klassisk svindel

En typisk svindel er å utnytte stressede brukere som har blitt utsatt for skadevare. Disse brukerne er ofte desperat nok til å ukritisk installere programvare laget av svindlere.

De følger gjerne også svindleres framgangsmåter som gjør dem enda mer utsatt for skadevare enn de opprinnelig var.

Skadevarespredning

Ved å få brukere til å installere programvare som de tror er nyttig og legitim, men som egentlig er skadevare er brukerens maskin langt mer åpen for virusangrep på internett. Drive-by-download er et eksempel hvor det er nok å besøke et nettsted for å få installert skadevare på maskinen.

Det er også satt opp nettsjder som skal få brukeren til å laste ned og kjøre programvare som egentlig er skadevare, på maskinen gjennom social engineering.

Sikkerhetsfiltre

Skadevare blir ofte håndtert av antivirusprogram som er installert på maskinen. Men disse programmene klarer ofte ikke å oppdage svindel, og i tillegg har brukeren ofte blind tiltro til at nettsidefiltre har full oversikt over hvilke nettsider som er trygge å besøke.

Nettsidefilteret advarer gjerne ikke brukeren om en nettside som faktisk driver med phishing og liknende. Da kan brukerens tillit til filteret gjøre at de besøker nettsider som personen egentlig ville styrt unna hvis den brukte vanlig nettvett.

Hackede nettsider

Nettsider blir hacket av flere årsaker, blant annet manglende ressurser hos eieren av nettstedet til å bekjempe det. Bedrifter bruker ofte store ressurser til sikkerhet at systemer, men over et visst punkt blir det for dyrt i forhold til risikoen. Kostnaden til mottiltak kan være svært høy hvis man skal ha den høyeste sikkerheten.

Hackere sin motivasjon er ofte fortjeneste, og veier sannsynligheten for å lykkes opp mot kostnaden i tid og ressurser for å utføre angrepet. Hackere kan ha forskjellig bakgrunn. Noen er «nerder» som har utviklet spesielle ferdigheter knyttet til hacking, andre er svindlere som gjør det i motivasjon av potensiell profitt. Andre eksempler er cyber-terrorister, industrispioner, sikkerhetspersonell og lignende.

Nettadresser

Nettadressens oppbygning er viktig å forstå for å kunne avsløre svindel. I dag brukes som oftest søkemotorer til å finne nettsider, og da er det ikke alltid den rette nettsiden dukker opp øverst. Ofte er det betalte annonser som dukker opp øverst som kan minne om siden man egentlig skulle besøke.

Selv med god kunnskap om nettadresser er det lett å bli lurt. Svindlere har utviklet nye teknikker som gjør at nettadressene ser legitime ut, eller at de forandrer seg under besøket på nettsiden.

Oppbygning

TLD-forvirring

TLD eller Top Level Domain er det som avslutter domenenavnet. Eksempler er .no, .com og flere. Ulike nasjoner har ulike domener, men det finnes også domener som ikke er tilknyttet nasjoner, slik som .net, .tech for å nevne noen.

Det er lett å bli forvirret hvis det finnes to nettsider med samme navn, men med forskjellig domene, slik som for eksempel dnb.no vs dnb.com.

Feilstavinger

Eksempler på feilstavinger er faecbook.com, twittr.com, dnb.ni og flere. Disse sidene ser ofte lik ut som sidene de prøver å emulere, og for vanlige nettbrukere er det ganske enkelt å bli lurt av dette, og bli offer for svindel.

Spesialtegn

Nettadresser kan også kamufleres ved å bruke spesialtegn som ligner på bokstaver, slik som faceb00k.com.

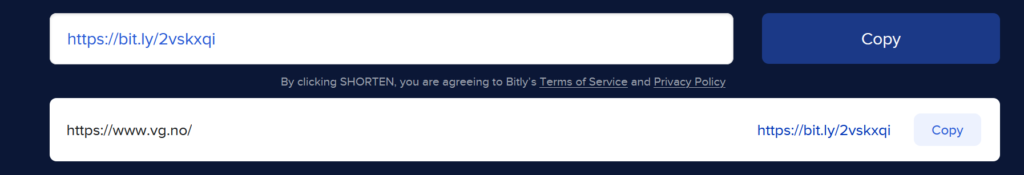

Kortadresser

Nettadresser kan også skjules gjennom kortadresser, som egentlig ble brukt til å gjøre lenker kortere og som omdirigerer deg til den opprinnelige adressen. Problemet er at mange svindlere utnytter dette til å sende linker til phishing-nettsteder.

Siden folk er vant til at disse kortadressene blir brukt av twitter og lignende store nettsteder, er man gjerne mindre kritisk til å trykke på lenken. Et annet poeng er at kortadressen ikke sier noe om hvilken side man faktisk blir sendt til siden kortadressen bare har en kode, ikke navnet på siden.

Et eksempel

Omdirigering

Nettsider kan ved hjelp av kode omdirigere deg umiddelbart videre fra siden du egentlig åpnet. man blir da videresendt til en side svindlere bruker til å lure informasjon fra ofrene sine. Dette skjer ofte med nettsider som har blitt hacket, men kan også være en taktikk av bakmenne som laget nettsiden.

Nettpublisering

Selv om folk flest ikke har evnen til å lage egne nettsider, publiserer folk flest innhold på nettet gjennom diverse medier. Eksempler er sosiale medier, videokanaler som youtube, kommentarer på nyhetsartikler og lignende.

Det brukes også ferdige publiseringsløsninger for bedrifter og enkeltpersoner, som gjør det enklere for folk uten gode IT-ferdigheter å publisere eget innhold på sine nettsider.